/中文/

/中文/

/中文/

/中文/

/中文/

/中文/

/中文/

/中文/

/中文/

/中文/

在我们使用无线网的时候经常会受到各种攻击,这些攻击有时候会导致网络中断,或者导致我们的信息泄露,为了防止这些情况的发生,人们一般都使用了各种的局域网防护软件,有的无线路由器也自带了强大的防护功能。如果效果要入侵一个无线网络该怎么办呢?给大家推荐一款好用的ARP断网工具。

ARP欺骗的运作原理是由攻击者发送假的ARP数据包到网上,尤其是送到网关上。其目的是要让送至特定的IP地址的流量被错误送到攻击者所取代的地方。因此攻击者可将这些流量另行转送到真正的网关(被动式数据包嗅探,passive sniffing)或是篡改后再转送(中间人攻击,man-in-the-middle attack)。攻击者亦可将ARP数据包导到不存在的MAC地址以达到阻断服务攻击的效果,例如netcut软件。

例如某一的IP地址是192.168.0.254,其MAC地址为00-11-22-33-44-55,网上上的计算机内ARP表会有这一笔ARP记录。攻击者发动攻击时,会大量发出已将192.168.0.254的MAC地址篡改为00-55-44-33-22-11的ARP数据包。那么网上上的计算机若将此伪造的ARP写入自身的ARP表后,计算机若要透过网上网关连到其他计算机时,数据包将被导到00-55-44-33-22-11这个MAC地址,因此攻击者可从此MAC地址截收到数据包,可篡改后再送回真正的网关,或是什么也不做,让网上无法连线。

这里用一个最简单的案例来说明ARP欺骗的核心步骤。假设在一个LAN里,只有三台主机A、B、C,且C是攻击者。

攻击者聆听局域网上的MAC地址。它只要收到两台主机洪泛的ARP Request,就可以进行欺骗活动。

主机A、B都洪泛了ARP Request.攻击者现在有了两台主机的IP、MAC地址,开始攻击。

攻击者发送一个ARP Reply给主机B,把此包protocol header里的sender IP设为A的IP地址,sender mac设为攻击者自己的MAC地址。

主机B收到ARP Reply后,更新它的ARP表,把主机A的MAC地址(IP_A, MAC_A)改为(IP_A, MAC_C)。

当主机B要发送数据包给主机A时,它根据ARP表来封装数据包的Link报头,把目的MAC地址设为MAC_C,而非MAC_A。

当交换机收到B发送给A的数据包时,根据此包的目的MAC地址(MAC_C)而把数据包转发给攻击者C。

攻击者收到数据包后,可以把它存起来后再发送给A,达到偷听效果。攻击者也可以篡改数据后才发送数据包给A,造成伤害。

ArpSpoof是一款ARP断网工具软件,它能够通过局域网那个来进行工具。它可以针对网络中的用户的网卡进行攻击,ARP攻击能够直接让对方的网络瘫痪,导致其无法正常的进行上网,请不要将本软件的功能用于恶意入侵使用。

注意:运行ArpSpoof前时请先安装Winpcap_4_1_3.exe。

在网络中运行的主机在很多时候是通过 DHCP Server来获取IP地址的。如果网络中存在私自架设的DHCP Server仿冒者,则可能导致DHCP客户端获取错误的IP地址和网络配置参数,无法正常通信。DHCP Snooping信任功能可以控制DHCP服务器应答报文的来源,以防止网络中可能存在的DHCP Server仿冒者为DHCP客户端分配IP地址及其他配置信息。

inssider中文版(内含注册机) v4.0 特别版网络检测

/ 7M

inssider中文版(内含注册机) v4.0 特别版网络检测

/ 7M

聚生网管2019永久免费版(局域网管理) 最新版网络检测

/ 22M

聚生网管2019永久免费版(局域网管理) 最新版网络检测

/ 22M

ucinet汉化版(社会网络分析) v6.186 免费版网络检测

/ 1M

ucinet汉化版(社会网络分析) v6.186 免费版网络检测

/ 1M

快鸟在线测速工具(网速测试工具) v4.6.1.4 最新版网络检测

/ 6M

快鸟在线测速工具(网速测试工具) v4.6.1.4 最新版网络检测

/ 6M

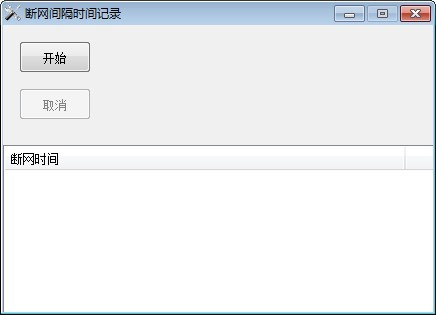

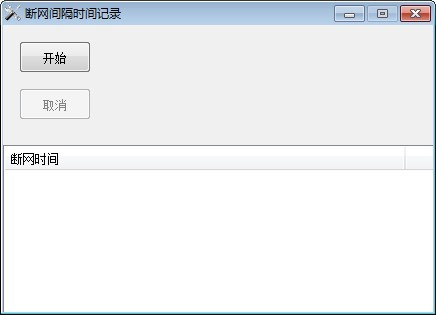

断网间隔时间记录工具免费版(网络监测) v1.0 官方版网络检测

/ 911K

断网间隔时间记录工具免费版(网络监测) v1.0 官方版网络检测

/ 911K

以太网调试工具绿色版(网络端口监视以及数据接收分析) v2.3 电脑版网络检测

/ 482K

以太网调试工具绿色版(网络端口监视以及数据接收分析) v2.3 电脑版网络检测

/ 482K

网络摄像机搜索工具免费版(查看局域网内连接IP地址) v0.1.1.3 绿色版网络检测

/ 181K

网络摄像机搜索工具免费版(查看局域网内连接IP地址) v0.1.1.3 绿色版网络检测

/ 181K

网速管家官方版(网速管理工具) v1.2 中文版网络检测

/ 62M

网速管家官方版(网速管理工具) v1.2 中文版网络检测

/ 62M

Ibapda免费版v6.24 免注册版网络检测

/ 32M

Ibapda免费版v6.24 免注册版网络检测

/ 32M

speedfan汉化补丁(CPU进行软超频) v4.52 最新版网络检测

/ 2M

speedfan汉化补丁(CPU进行软超频) v4.52 最新版网络检测

/ 2M

inssider中文版(内含注册机) v4.0 特别版网络检测

/ 7M

inssider中文版(内含注册机) v4.0 特别版网络检测

/ 7M

聚生网管2019永久免费版(局域网管理) 最新版网络检测

/ 22M

聚生网管2019永久免费版(局域网管理) 最新版网络检测

/ 22M

ucinet汉化版(社会网络分析) v6.186 免费版网络检测

/ 1M

ucinet汉化版(社会网络分析) v6.186 免费版网络检测

/ 1M

快鸟在线测速工具(网速测试工具) v4.6.1.4 最新版网络检测

/ 6M

快鸟在线测速工具(网速测试工具) v4.6.1.4 最新版网络检测

/ 6M

断网间隔时间记录工具免费版(网络监测) v1.0 官方版网络检测

/ 911K

断网间隔时间记录工具免费版(网络监测) v1.0 官方版网络检测

/ 911K

以太网调试工具绿色版(网络端口监视以及数据接收分析) v2.3 电脑版网络检测

/ 482K

以太网调试工具绿色版(网络端口监视以及数据接收分析) v2.3 电脑版网络检测

/ 482K

网络摄像机搜索工具免费版(查看局域网内连接IP地址) v0.1.1.3 绿色版网络检测

/ 181K

网络摄像机搜索工具免费版(查看局域网内连接IP地址) v0.1.1.3 绿色版网络检测

/ 181K

网速管家官方版(网速管理工具) v1.2 中文版网络检测

/ 62M

网速管家官方版(网速管理工具) v1.2 中文版网络检测

/ 62M

Ibapda免费版v6.24 免注册版网络检测

/ 32M

Ibapda免费版v6.24 免注册版网络检测

/ 32M

speedfan汉化补丁(CPU进行软超频) v4.52 最新版网络检测

/ 2M

speedfan汉化补丁(CPU进行软超频) v4.52 最新版网络检测

/ 2M